Cómo proteger los lugares de trabajo remotos

A medida que aumenta la demanda de capacidades de fuerza laboral remota, a las empresas les resulta extremadamente difícil proteger sus activos corporativos y móviles/BYOD. Para garantizar que los usuarios tengan acceso ininterrumpido tanto a Internet abierto como a las VPN corporativas, el departamento de TI debe crear un entorno seguro que abarque a los trabajadores in situ, móviles y en múltiples ubicaciones y sus dispositivos.

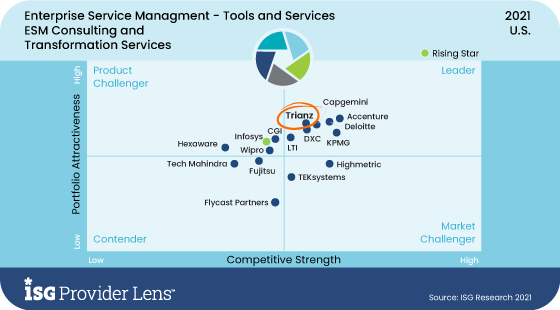

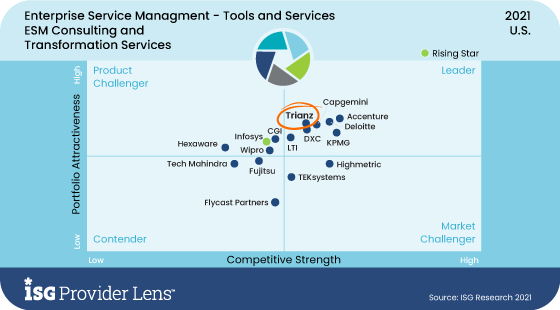

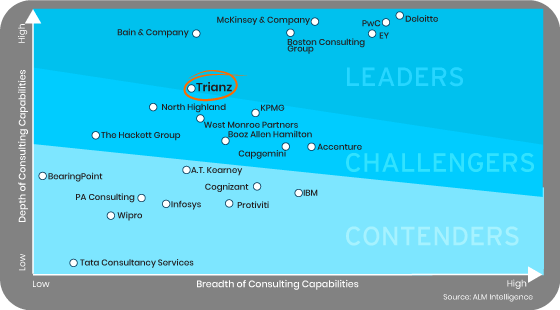

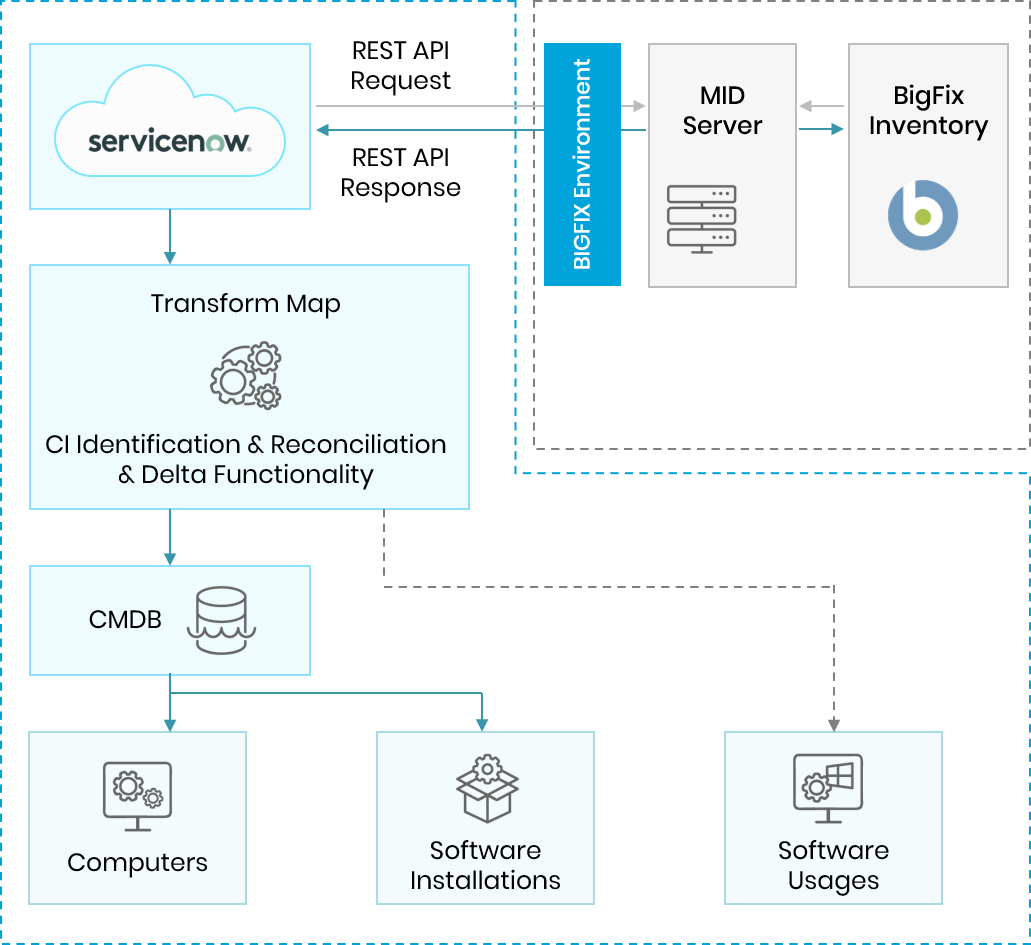

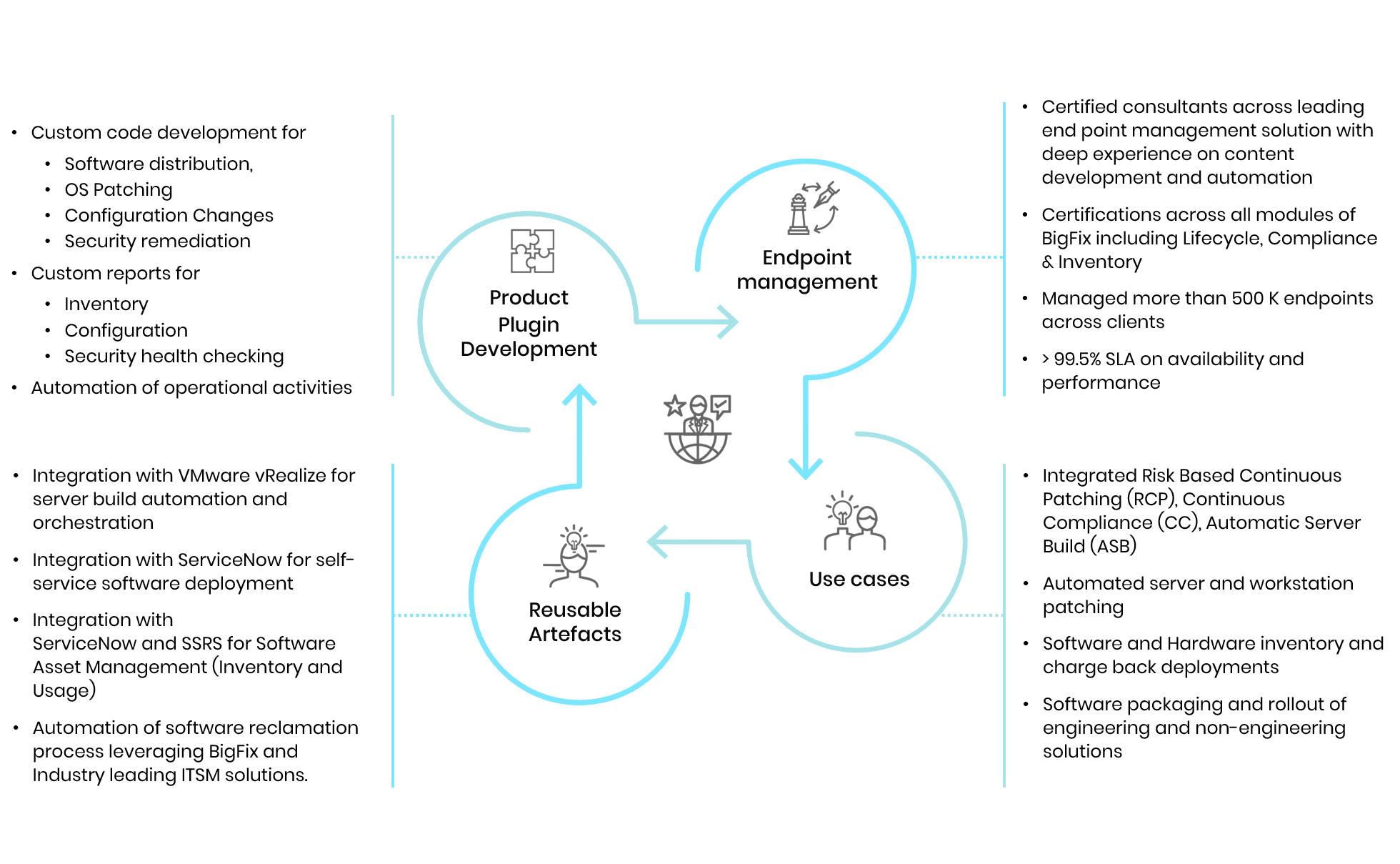

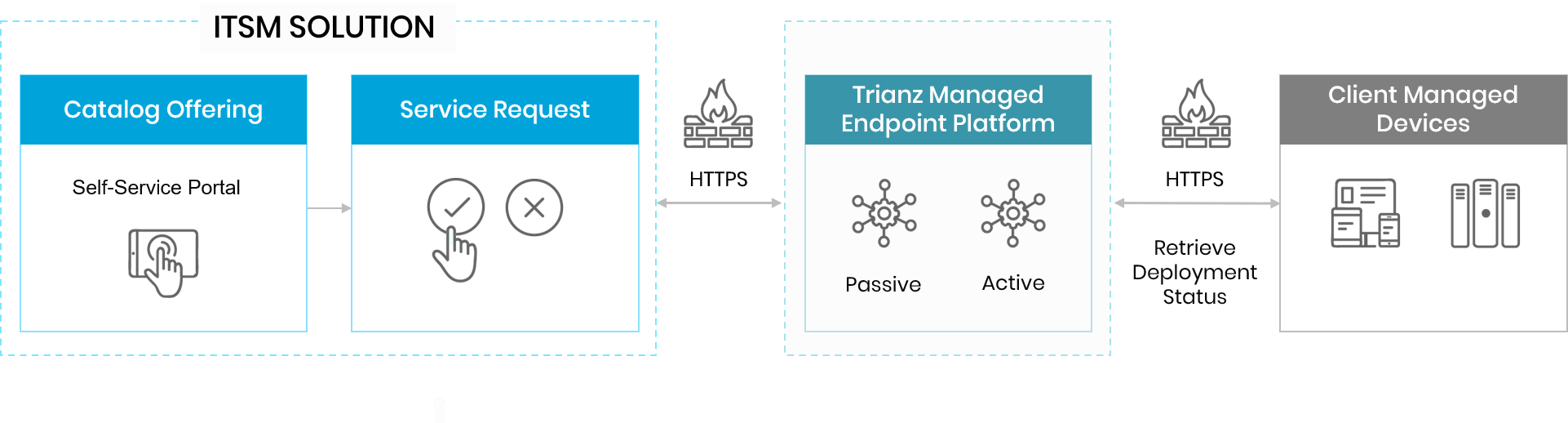

Los cibercriminales buscan aprovechar las brechas de conectividad de la red, por lo que los equipos de seguridad deben asegurarse de que todos los dispositivos estén protegidos, cumplan con las normas y estén monitoreados para brindar seguridad y eficiencia operativa las 24 horas del día. Para abordar estos importantes desafíos y brindar una experiencia de usuario sin inconvenientes, Trianz ofrece "Administración de puntos finales como servicio", que incluye:

Gestión automatizada de parches

Cumplimiento de la seguridad y fortalecimiento del servidor

Aprovisionamiento de SO y distribución de software

Gestión unificada de puntos finales

Gestión de dispositivos móviles

Derechos de autor © 2022 Trianz